尊敬的客户,

11月10日我们技术发现十于台VPS宿主服务器CPU负荷超过健康值,进一步检查发现高占用CPU的客户VPS系统均为Windows2008/2012系统,我们与客户沟通进入VPS后发现,均是因为系统存在“MS17-010”漏洞被利用入侵,然后植入了恶意程序在进行扫描作业及其他非法行为。

为避免进一步损失扩大,大部分可能被入侵的Windows2008/2012系统的VPS已被关机,如果发现您的Wind vps被关机,请仔细阅读本文解决。

我们5月3日已经在帮助中心,Windows运维版块发出 “Windows漏洞利用工具被泄露 排查及处理方法 —— 重要” 通知,大部分客户忽视了该漏洞严重性。请发现自己Wind系统的VPS被关机的客户进行检查,如存在恶意程序请依照下述方式进行修复。

不论是否已被入侵,所有WInd2008/2012/2003系统VPS用户,请立即修改您的系统密码,不要使用安装完系统所显示的默认密码。

一:被入侵特征

1、系统运行任何软件,特别卡。

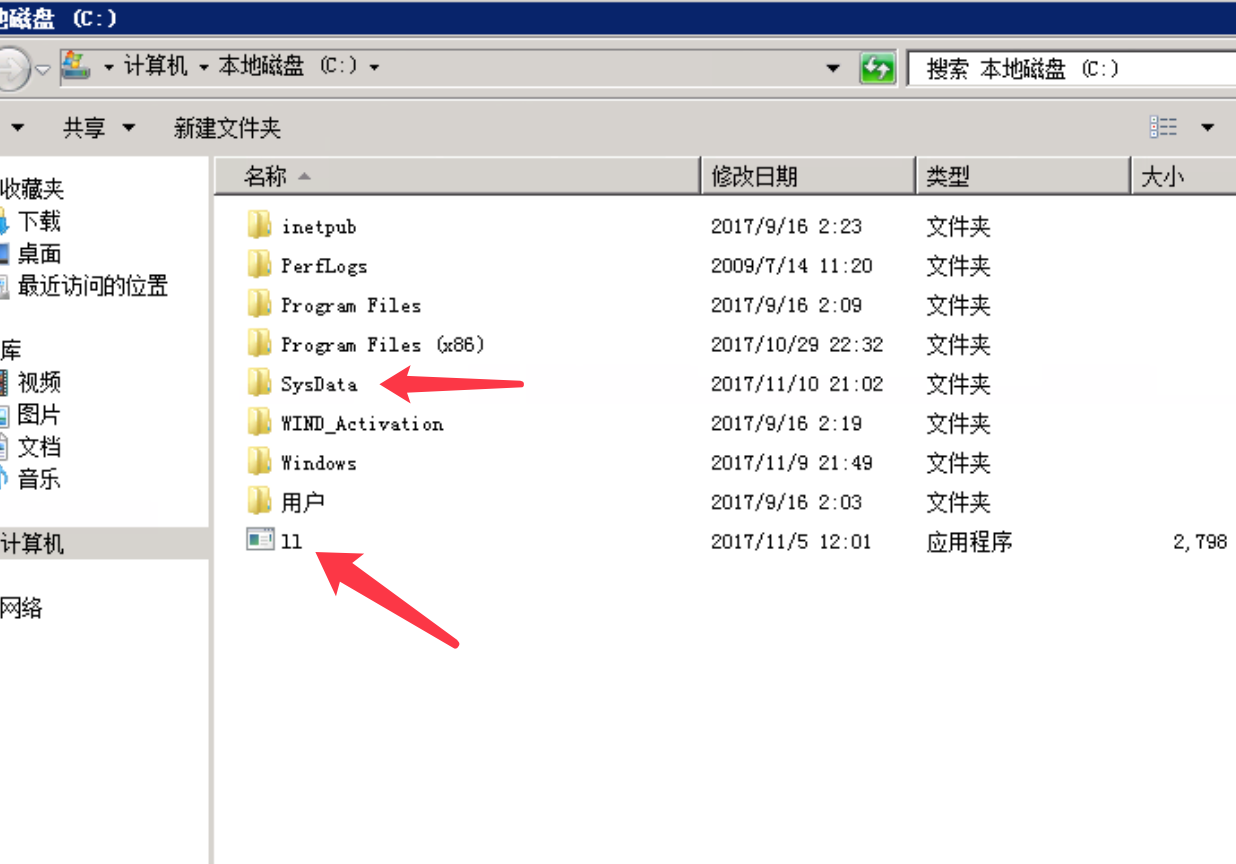

2、C:盘 根目录下存在 ll.exe 可执行文件,以及 SysData 目录,如下图所示:

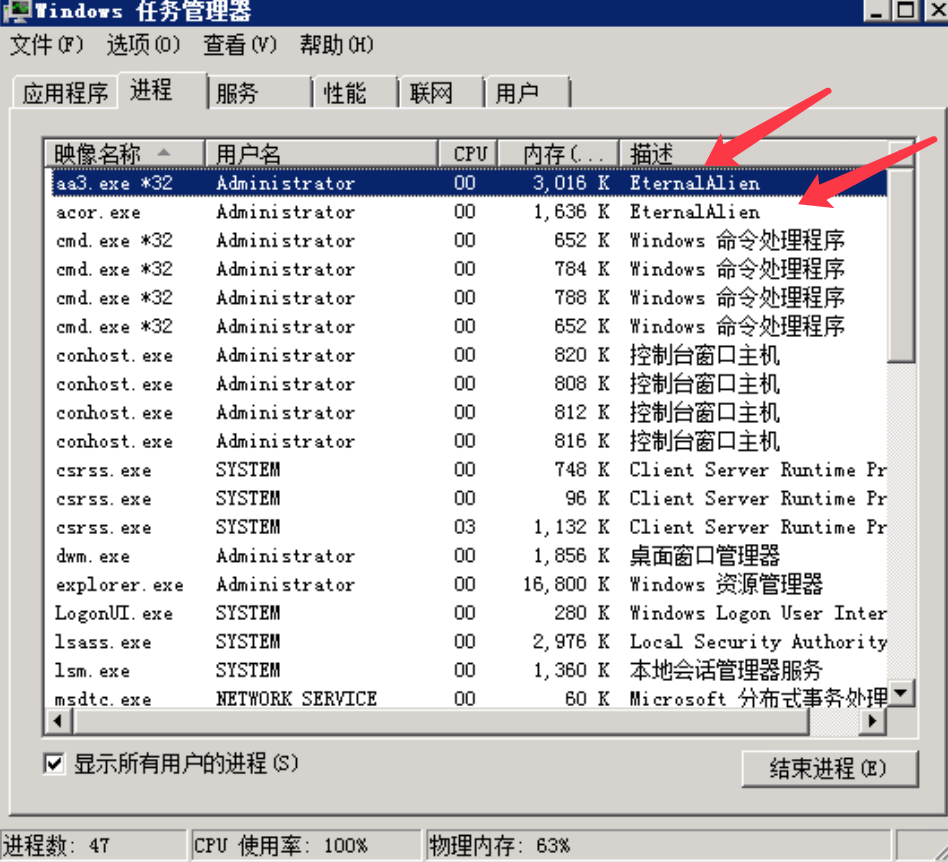

3、运行 任务管理器 可以看到如下名称以 *32 结束的进程或其他占用大量CPU、内存的异常进程

如果有以上情况,即可判断VPS已被黑客控制。请按照下面的方式进行解决。

二:清除方法(1)

1)我们已经制作了基础安全设定与病毒清理脚本,下载并执行 proctect.bat,请点击下载;执行后请观察C盘下的 SysData 目录是否存在,存在就再运行一次。病毒清理脚本功能:

1、结束当前占用cpu高的病毒进程;

2、删除主要的病毒文件和目录;

3、删除病毒开机自启动;

4、开启防火墙并添加防火墙策略,在入站方向禁止tcp 135、137、138、139、445访问。

2)完成后立即修改系统密码(不会请参考:Windows修改Administrator密码命令),然后到控制面板->用户账户,检查是否有异常账户被建立,发现立即删除;检查防火墙是否开了3389端口,如果没开就在防火墙设定中允许。

3)Wind2008系统的客户,请再下载MS17-010漏洞补丁运行安装,点击下载,安装过程会比较卡,完成后重启系统。

4)保险起见,以上操作均完成后请在服务器浏览器访问360官网下载360安全卫士,留意去掉不需要的捆绑安装软件,安装完成后开启QVM 人工智能引擎,执行扫描,修复系统漏洞和删除脚本未成功清理的病毒,完成后重启,可以卸载360了。

三:清除方法(2)

我们已加急制作了新的Wind2008/2012 VPS系统模板,设定了基础安全与补了严重危险漏洞,目前已经同步到了各节点可以正常使用。您可以在执行 二:清除方法(1)中的清理脚本 proctect.bat 后打包备份您的数据,然后重装系统即可彻底清理,注意重装后要立即修改您的默认密码。

请各位客户对VPS安全留意,避免再次出现此类事件,常见安全设定有防火墙规则设定、3389远程登入桌面端口修改等。

如果您遇到问题需要我们帮助,请在客户中心,提交工单和我们联系!

野草云-技术部

2017年11月11日凌晨